Plant man ein WLAN in der Schule, so hat man mehrere Möglichkeiten. Dabei setze ich einmal voraus, dass grundsätzliche Funktionen, z.B. eine zentrale Wartung (alle Accesspoints zeitgesteuert deaktivieren/aktivieren, Gastlogins über z.B. Hotspotfähigkeit, möglicher Aufbau eines Meshnetzes – das ist übrigens die Zukunft – usw.) umgesetzt werden. Außerdem kalkuliere ich, dass irgendwann zwischen 200–300 Geräte in diesem Netzwerk gleichzeitig aktiv, d.h. nicht nur angemeldet sind.

Der Wunsch

Man lässt eine Firma anrücken, die über entsprechende Messtechnik verfügt, um die gesamte Schule auszuleuchten. Auf diese Weise ist relativ schnell klar, wo welche Accesspoints gesetzt werden müssen, um eine gute Abdeckung zu erreichen. Je nach Ergebnis des Messprotokolls sind ggf. weitere Installationsarbeiten notwendig. Nicht überall liegen die erforderlichen Netzwerkkabel und ggf. zusätzliche Stromversorgungen. Ich bin übrigens kein Freund von PoE-Lösungen, d.h. der Accesspoint wird über das Netzwerkkabel mit Strom versorgt, da die dafür erforderlichen Switche nicht günstig sind und man sich eine mögliche Fehlerquelle mehr auf das Netzwerkkabel bringt. Ein schönes Nym-Kabel transportiert bis zu 3600 Watt und taugt dann auch für die Versorgung von Beamern, AppleTV oder sowas… Ein gute Firma wird dann Businessaccesspoints von Cisco, Lancom , Zyxel, Netgear usw. setzen. Die Einstiegsklasse fängt bei solchen Geräten um die 300–400 Euro je Gerät an – dafür nehmen sie aber auch wirklich 90–100 Clients in ihre Funkzelle auf und halten.

Je nach Größe der Schule ist man recht flott bei 20–30.000 Euro – für ein großes Schulzentrum können es auch 50.000 Euro sein. Dafür hat man etwas Anständiges, um das man sich weder bei der Planung noch bei der späteren Wartung großartig kümmern muss.Wenn man auf eine gute Dokumentation achtet, kann man ggf. sogar die Firma wechseln, falls irgendwann irgendetwas nicht passt.

Die Realität

- Es gibt jenseits größerer Technologiezentren kaum Firmen, die über ein entsprechendes Know-How verfügen, potentiell weit über 100 Geräte per WLAN zu versorgen. Sie einzufliegen nützt nichts, da man immer noch Partner vor Ort für die Wartung braucht. Die Kosten für Wartungsverträge mit SLAs übernimmt kaum ein Schulträger, weil das seine finanzielle Möglichkeiten weit überschreitet.

- Ab 20.000 Euro Investitionskosten – teilweise deutlich darunter – muss man schon sehr gut begründen, wenn man so etwas gebaut haben möchte. Zwischen Antrag und Realisierung werden Jahre mit Technologiesprüngen liegen, die die vorliegende Planung bald überholen.

- Extern geplante Netze sind auf Zeit geplante Netze. Sie werden irgendwann selbst von Technologiesprüngen überholt werden

- Bei der Netzwerkplanung sind oft mehrere Gewerke beteiligt: Elektriker, Netzwerkfirmen, Hardwarefirmen – oft passt hinterher nix mehr zusammen, keiner ist’s gewesen und Schuld hat immer der andere. Da es dann keine Doku gibt, vergehen oft Stunden, bis einfachste Probleme gelöst werden können – das fängt schon bei Passwörtern für Konfigurationsoberflächen an.

- Als technisch Ahnungsloser wird man die Zeit, die man sonst mit Bastelei (und Lernzuwachs) verbracht hätte, mit Telefonieren, Mahnen, Hinterherlaufen, Schimpfen und Genervtsein verbringen.

Unbedingte Voraussetzung beim Aufbau eines solchen Netzes durch eine Firma ist externe Beratung. Die projektiert ggf. auch konkrete Pflichtenhefte für die einzelnen Gewerke und koordiniert während der Bauphase. Natürlich sind da entsprechende Stundensätze zu kalkulieren – aber das machen auch viele Hausbauer m.E. falsch: Der externe Gutachter wird gespart, weil das Gutachten 3000–4000 Euro kostet. Bei einer angenommenen Bausumme von 200.000 Euro für ein EFH ist dieser Betrag aber eher gering und spart unter Umständen durch Vermeidung von Planungsfehlern Nachbesserungen, die schnell ein Vielfaches der Kosten für einen Gutachter betragen.

Der Pragmatismus

Der Pragmatismus – vor allem der finanzielle – besteht darin, Dinge selbst zu tun, die man selbst tun kann. Dazu gehören nicht:

- das Verlegen von 230V-Leitungen und Setzen von Steckdosen

- das Durchbohren von (Brandschutz-)Wänden zur Verlegung von Netzwerkkabeln

- die gemeinsame Verlegungen von Netzwerkkabeln und 230V-Leitungen in einem Kanal (es gibt aber Kabelkanäle mit Trennsteg)

Viele Hausmeister sind aber gelernte Elektriker und wissen über die VDE-Normen Bescheid. Sie dürfen in der Regel nicht selbst aktiv werden, können aber Arbeiten von Firmen kontrollieren. Dinge, die man selbst tun kann, beschränken sich also darauf, bereits vorhandene Installationen zu nutzen. Ab Netzwerk- oder Steckdose darf man mit einem fertig gekauften Gerät hantieren.

Kern meines Hantierens ist für mich zurzeit die kostenlose Routerdistribution DD-WRT. Es handelt sich um eine weitgehend freie Firmware, also eine Art Betriebssystem für Router. Es werden unzählige Modelle unterstützt. Hier kann man schauen, ob die vorhandene Hardware dazugehört. Das Schöne ist, dass DD-WRT auf jedem Router gleich aussieht – die Bedienung hängt also nicht mehr vom Typ des Routers ab. Mit DD-WRT erhalten viele günstige Router Funktionen, von denen wesentlich teurere Business-Accesspoints träumen – ich zähle hier mal die offensichtlichsten auf:

- an den Switch eines modifizierten Routers könne weiter Router angesteckt werden (weiterer WLAN-Ausbau)

- der Router kann als Accesspoint, als Repeater oder als Bridge konfiguriert werden – das ist gerade in schlecht ausgebauten Altbauten von fulminanter Bedeutung

- Man kann eine Hotspotfunktionalität wie an Unis oder Hotels realisieren (der IServ bringt übriges fast alles dafür schon mit)

- Viele Router können mit DD-WRT zeitgesteuert werden, d.h. das WLAN ist z.B. nachts oder an Wochenenden inaktiv

- usw.

DD-WRT ist sehr gut in Englisch dokumentiert – auch deutschsprachige Foren gibt es. Für Linuxer ist es auch kein Problem, eine Zeitsteuerung für das WLAN zu integrieren. DD-WRT bringt eine Konsole mit, über die man via Script den WLAN-Chip ein und ausschalten kann. Ich habe dafür einen Cronjob auf unserem IServ erstellt, der das per Key-Auth auf fast jedem Router bei uns in der Schule erledigt. Oder man kann den WLAN-Schlüssel für die gesamte Schule zentral per Konsole setzen… Ich halte beides für einen Sicherheitsgewinn.

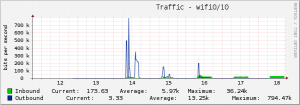

Ich habe zurzeit zwei Gerätetypen mit DD-WRT hier im Schulnetz im Einsatz: Den Linksys WRT54GL als Paradevertreter von Stabilität und Robustheit und den TP-Link TL-WR1043ND, den man mehr als „jungen Wilden“ bezeichnen kann. Beide werden von DD-WRT gut unterstützt, beim TP-Link muss man die Zeitsteuerung per Konsole nachrüsten, während sie beim WRT54G über die Oberfläche eingestellt werden kann. Beide funken nur m 2,4Ghz-Band – die nächsten Router bei mir werden auf jeden Fall dualbandfähig sein, also auch 5Ghz unterstützen. Der TP-Link funkt auch im N‑Modus und erreicht hier übliche Übertragungsgeschwindigkeiten von 65–107Mbit/s, während der Linksys auf maximal 54Mbit/s kommt (G‑Standard).

Konfigurationstipps:

- Weboberfläche nur per HTTPS zugänglich machen und auch die Statusseite von DD-WRT mit einem Passwort schützen

- SSH-Zugriff nur über Key-Auth

- Alle Router einer Schule sollten unter einer einheitlich SSID senden – dann klappt sogar „Handover“, bzw. man merkt nicht, dass man kurzzeitig beim AP-Wechsel keine IP hat. Ich kann fast durch das ganze Schulgebäude laufen ohne die WLAN-Verbindung zu verlieren. Zudem vermeiden man bei unerfahrenen Nutzern, dass sie mehrere Netzwerke einrichten müssen. Ist ein AP überlastet, sucht sich das Gerät zudem in der Regel einen anderen – wesentlich(!) weniger Fragen von Benutzern…

- N‑Router sollten nur die AES-Verschlüsselung zulassen, da TKIP nur für WLAN‑G spezifiziert ist und man so nicht die N‑typischen hohen Datenraten erhält

- Die Router sollten ihre externe IP nach Möglichkeit per DHCP bekommen, weil ich so zentral am DHCP-Server bestimmen kann, wer welche IP erhält

- Ein extrem wichtiger Helfer beim Setzen der Accesspoints ist ein Handy mit einem WLAN-Analyzer. Den gibt es für alle gängigen Mobilplattformen.

Anderes Thema: Ist das meine Aufgabe?

Nein. Aber wenn ich möchte, dass mobiles Lernen möglich wird, kann ich entweder:

- darauf warten, dass sich die unermüdlicher Forderer politisch durchsetzen, so dass der Schulträger zum Handeln gezwungen wird. Leider sehe ich wenig Einigkeit darüber, was denn der Standard sein soll oder in welchem Bereich er sich bewegt.

- heute etwas tun, um die bestehende Situation konkret zu verbessern. Dazu bedarf es nichts außer der Bereitschaft in diesem technischen Bereich zu lernen – das Wissen dazu ist im Netz.

- beides kombinieren

Realität ist, dass sich einzelne Lehrer zurzeit aus Not selbst etwas basteln, z.B. mit dem mitgebrachten Hotspot. Das kann ich auch und habe es lang so gemacht. Es nützt dem System Schule m.E. aber überhaupt nichts. Die Abhängigkeiten werden nur andere. Daten müssen irgendwo liegen, um ausgetauscht zu werden. Eine Schulcloud finde ich sympathischer als Web2.0‑Dienste oder im beste Fall angemieteten Webspace.