Über das Ausspähen von Daten

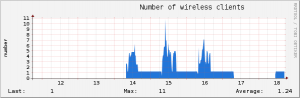

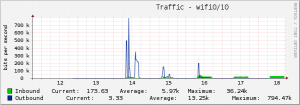

Ich nutze gerade inflationär günstige WLAN-Router von TP-Link, die ich mit einer alternativen Firmware ausstatte, um das WLAN-Netz der Schule zu optimieren. Die Firmware verfügt über eine SNMP-Funktion, mit der ich so einiges aus den Geräten mit Hilfe von Cacti – einem komfortablen Frontend für RRDTool – auslesen kann. Da kommt dann z.B. so etwas heraus (klicken zum Vergrößern):

Auf der y‑Achse ist im ersten Diagramm die Anzahl der in diesen Accesspoint eingebuchten Clients aufgetragen, im zweiten der ein- und ausgehende Gesamttraffic (Datenverkehr). Die x‑Achse bildet einen Zeitstrahl der zurückliegenden Woche. Der WLAN-Teil des Routers ist außerhalb der Schulzeit deaktiviert. Was sagen mir diese Daten?:

- Dieser Routertyp versorgt problemlos elf mobile Geräte gleichzeitig (aus Parallelmessungen weiß ich, dass es bis zu 18 sein können)

- Der Router hat ein Problem mit der korrekten Meldung der Basislinie (ein Phantomclient bleibt auch nach der Abschaltung des WLAN-Chips)

- Dieser Router ist über einen Zeitraum x am Leben gewesen

- Wir haben viel outbound-Traffic (was für das Internet eher ungewöhnlich ist, sich aber durch die Schulcloud erklärt, über die der Dateiaustausch läuft)

- Die Datenmenge, die dieser Accesspoint bewältigt, ist doch eher gering

Diese Daten brauche ich, um zu entscheiden, wo ein weiterer Ausbau des WLAN notwendig ist. Ich kann so recht frühzeitig Ausfälle von Accesspoints oder das Auftreten von merkwürdigen Datenmengen identifizieren. Diese Daten sind über alle Nutzer des WLAN gemittelt und daher nicht personalisierbar, selbst wenn ich es wollte. Ich kann z.B. sagen, dass zu einem Zeitpunkt x extrem viel „gesaugt“ wurde, aber nicht von wem oder ob das schlicht und ergreifend die ISO-Datei für den Kollegen oder ein aktueller Kinofilm war. Diese Messungen dienen allein dazu, proaktiv auf Störungen und Engpässe reagieren zu können, bevor der Frust meiner „Kunden“ zu groß wird.

Wäre ich die Content-Industrie, müsste ich, um meine Rechte 100%ig zu schützen, weitere Daten erheben – technisch möglich, aber eine ganze Ecke aufwendiger, da verschiedene Datenbestände verknüpft werden müssen (z.B. DHCP‑, Proxy- und SNMP-Daten):

- die MAC-Adresse des eingebuchten Geräts

- die von diesem Gerät abgerufenen Internetseiten

- die Inhalte von jedem Datenpaket, welches zwischen Accesspoint und Endgerät ausgetauscht wird

- usw.

Zu deutsch: Von jedem läge offen, was er/sie wann und wo im Netz gemacht hat. Ich bin froh, dass ich das nicht kann, will und darf. Ich bin froh, dass es im Falle von Straftatbeständen eine Ermittlungsbehörde gibt, die dafür vorgesehen und hoffentlich auch gut ausgebildet ist, entsprechende Forensik zu betreiben. Diese kann in einem begründeten Verdachtsfall einen richterlichen Beschluss erwirken, nach dem entweder ein paar Menschen mit unserem Server unter dem Arm die Schule verlassen oder hier zusätzliche Technik aufstellen. Das ist nicht meine Aufgabe, weil ich sowas wie ein technischer Dienstleister bin – nicht mehr und nicht weniger.

Welche Auswirkungen hätte es auf meine Schule, wenn bekannt würde, dass systematisch Daten geloggt und ausgewertet werden – wenn sich niemand mehr sicher sein kann, bei einer elektronischen Interaktion mit der Vertrauenslehrerin nicht „belauscht“ oder „aufgezeichnet“ zu werden? Wie wäre es dann wohl um den Einsatz „neuer Medien“ im Unterricht bestellt?

Welche Gesellschaft hätten wir, wenn wir den Ansprüchen von einigen Urhebern mit allen uns zur Verfügung stehenden technischen Mitteln begegnen würden? Man kann das technisch lösen. Das Problem ist aber kein technisches (wie mein Wunsch noch WLAN-Optimierung), sondern ein soziologisches: Wollen wir wirklich in dem Bewusstsein leben, dass unsere gesamte Kommunikation ständig nach „Verbotenem“ gescannt wird? Wollen wir Providern und Dienstleistern – als zivile Organe – diese Aufgabe wirklich übertragen – schließlich hätten sie dann auch die „Datenhoheit“? Ich würde diese Aufgabe nicht wollen. Und die Urheber würden bestimmt eine solche Gesellschaft nicht wollen.